Contexte et technologie

Equipe : 3 personnes

Durée : 6 mois

Rôle : Mettre en place l’infrastructure, développement de script en PERL,BASH

Plateforme : OpenDSB

Ce que j’ai réalisé au cours de ce projet :

Mettre en place des services sous BSD

Développer en PERL et BASH des scripts

Sécurisation de la solution

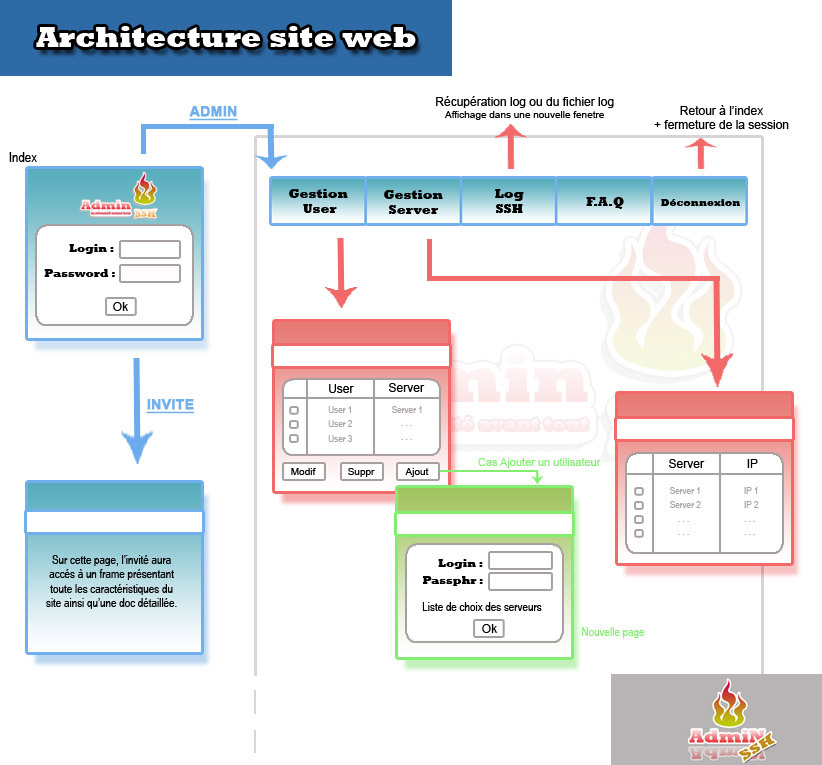

Conception du site internet du projet PHP4/MYSQL

Quel est le but d’ADMIN SSH?

Admin SSH est un projet qui a 2 objectifs principaux.

Le premier est de sécuriser l’accès et la copie vers des serveurs de types différents. Ceci est mis en œuvre à l’aide de SSH.

Le deuxième objectif est d’avoir une trace des accès et des copies à ces serveurs.Pour ce faire nous allons mettre un serveur « tampon » par lequel tout les accès et les copies devront passer. En effet ce serveur que nous appellerons bastion sera le seul à avoir directement accès à ces serveurs. Tout les admins devront donc passer par ce serveur (qui au passage gardera une trace des accès et des copies) avant que celui-ci ne redirige leur requête vers le serveur qui les intéresse.

Non seulement les accès seront sécurisés, et ensuite a partir d’un site web nous pourrons voir qui à accéder à quel serveur à quel instant.

Mise en place d’un bastion qui centralise les accès aux serveurs sensibles.

Mise en place d’un système de log qui retrace les accès des administrateurs.

Mise en place d’un agent de gestion de mot de passe ce qui permet a l’administrateur de rentrer son mot de passe (Passphrase) une seule fois dans la journée.

Les avantages d’une telle solution

Une solution telle que AdminSSH permettrai de retracer sommairement les actions des administrateurs. De savoir qui travail ou a quel moment, et ainsi par exemple de savoir qui a effectué du bon travail sur un serveur. Une centralisation des accès vers les serveurs sensibles.

Les Logiciels Libres

Nous allons utiliser des logiciels libres ainsi que des outils de « développement » libres. Pour les logiciels nous aurons : ssh, apache2, php5, MySQL. Pour les outils de développement nous aurons : perl, bas

Services Secondaires

Sécurité

Pour assurer la sécurité des nos serveurs, nous avons décidé t’utiliser la technologie SSH pour le transfert de fichiers. L’utilisation d’un système d’exploitation sécurisé est aussi notre priorité. Pour ce faire nous utilisons une OPEN BSD 4.2. Open BSD est connu pour sa fiabilité, sa stabilité et sa sécurité (c’est un système d’exploitation qui ne comporte que le strict minimum nécessaire, donc risque de faille logiciel ou réseau réduit.)

Administration

Pour réaliser l’administration des clés, des comptes, des logs et des transferts de fichiers nous utiliserons donc les éléments suivants:

-SSh

-Apache2 / php / MySQL

-Perl / bash

-Utilisation des éléments déjà existants du système /etc/hosts /etc/skel/.profile

Contraintes

Ce projet concerne en premier lieu la sécurisation des accès d’administration, la contrainte principale est donc de pouvoir offrir une solution ayant un fort niveau de sécurité, tout en restant exploitable facilement pour les administrateurs, et compatible avec tout système d’exploitation.

Il faut aussi que la solution puisse s’intégrer à tout type de système d’information composé d’éléments hétérogènes.

Impact sur le réseau de notre solution

- Notre solution Admin SSH à très peu d’impact sur le réseau.

- Utilisation classique du protocole SSH

- La copie de fichiers depuis le bastion vers les serveurs sensibles ne dépasse pas une certaine taille.

Documentation :

Soutenance du projet ADMIN SSH_V2

Retour d’expérience

Ce projet fut pour moi un vrai défit au niveau de la sécurisation de la solution. Tout le système d’échange de clefs et de paramétrage était la clef du succès de ce projet.L’utilisation de l’OS OpenBSD fut également un défi car c’était mon premier gros projet sous ce système d’exploitation

J’ai également pu acquérir des compétences plus poussées au niveau du SSH , des clefs RSA et également en développement PERL.